1/ 🚨 突发新闻:@SuperRare 在以太坊上遭遇 $730K 攻击

攻击者利用了权限验证漏洞,成功转移资产,导致约 $730K 美元的损失。

🛡️ 推荐措施:

➡️ 对于项目

- 实施上下文感知的权限检查

- 对 ACL 逻辑进行严格的单元测试

- 审计关键的状态变更函数

➡️ 对于用户:

- 关注 @SuperRare 的更新

- 在确认修复之前限制合约交互

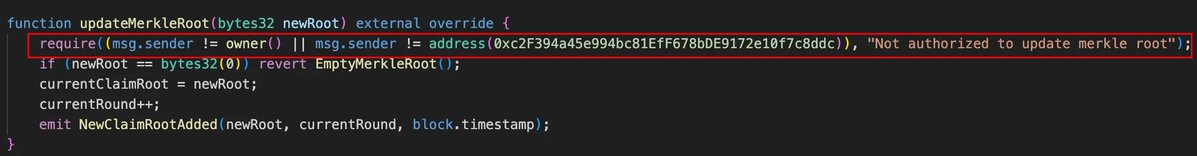

2/ 🧯 漏洞分析

updateMerkleRoot 函数中的权限检查存在缺陷:

→ 允许任何地址(除了所有者/0xc2F394)修改 currentClaimRoot。

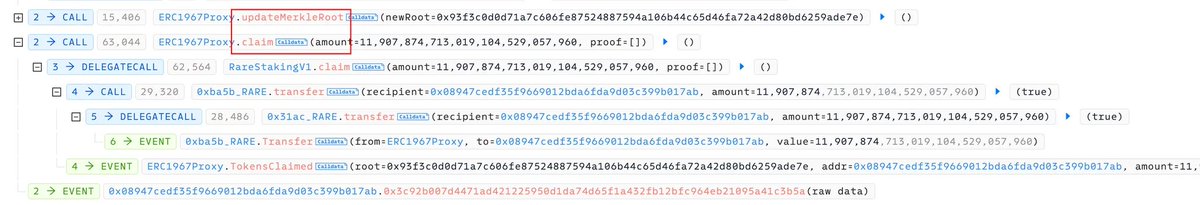

3/ ⚡ 攻击者执行了:

- 更新了 MerkleRoot

- 调用了 claim 方法

- 通过恶意根绕过了验证

- 将代币转移到接收地址

4/ ⚔️攻击者地址: 0x5b9b4b4dafbcfceea7afba56958fcbb37d82d4a2

📝攻击合约: 0x2073111e6ebb6826f7e9c6192c6304aa5af5e340

🚩被利用合约: 0x3f4d749675b3e48bccd932033808a7079328eb48

📂攻击交易:

📦资产接收地址: 0x08947cedf35f9669012bda6fda9d03c399b017ab

5,957

17

本页面内容由第三方提供。除非另有说明,欧易不是所引用文章的作者,也不对此类材料主张任何版权。该内容仅供参考,并不代表欧易观点,不作为任何形式的认可,也不应被视为投资建议或购买或出售数字资产的招揽。在使用生成式人工智能提供摘要或其他信息的情况下,此类人工智能生成的内容可能不准确或不一致。请阅读链接文章,了解更多详情和信息。欧易不对第三方网站上的内容负责。包含稳定币、NFTs 等在内的数字资产涉及较高程度的风险,其价值可能会产生较大波动。请根据自身财务状况,仔细考虑交易或持有数字资产是否适合您。